เมื่อวันศุกร์ ทีมวิจัย otto-js ได้เผยแพร่บทความเกี่ยวกับวิธีที่ผู้ใช้ใช้คุณลักษณะการตรวจตัวสะกดขั้นสูงของ Google Chrome หรือ Microsoft Edge อาจส่งรหัสผ่านและข้อมูลส่วนบุคคล (PII) ไปยังเซิร์ฟเวอร์คลาวด์ของบุคคลที่สามโดยไม่รู้ตัว ช่องโหว่นี้ไม่เพียงแต่ทำให้ข้อมูลส่วนตัวของผู้ใช้ทั่วไปตกอยู่ในความเสี่ยงเท่านั้น แต่ยังทำให้ข้อมูลประจำตัวด้านการบริหารขององค์กรและข้อมูลที่เกี่ยวข้องกับโครงสร้างพื้นฐานอื่นๆ ไม่ปลอดภัยต่อบุคคลภายนอกอีกด้วย

ช่องโหว่นี้ถูกค้นพบโดยผู้ร่วมก่อตั้ง otto-js และ CTO Josh Summit ในขณะที่ทดสอบความสามารถในการตรวจจับพฤติกรรมสคริปต์ของบริษัท ในระหว่างการทดสอบ Samit และทีม otto-js พบว่าการผสมผสานฟีเจอร์ที่เหมาะสมในเครื่องมือตรวจตัวสะกดที่ได้รับการปรับปรุงของ Chrome หรือ MS Editor ใน Edge ได้เปิดเผยข้อมูลภาคสนามที่มี PII และข้อมูลที่ละเอียดอ่อนอื่นๆ โดยไม่ได้ตั้งใจเมื่อส่งกลับไปยังเซิร์ฟเวอร์ Microsoft และกูเกิล คุณลักษณะทั้งสองต้องมีการดำเนินการอย่างชัดเจนจากผู้ใช้เพื่อเปิดใช้งาน และเมื่อเปิดใช้งานแล้ว ผู้ใช้มักจะไม่ทราบว่าข้อมูลของตนถูกแชร์กับบุคคลที่สาม

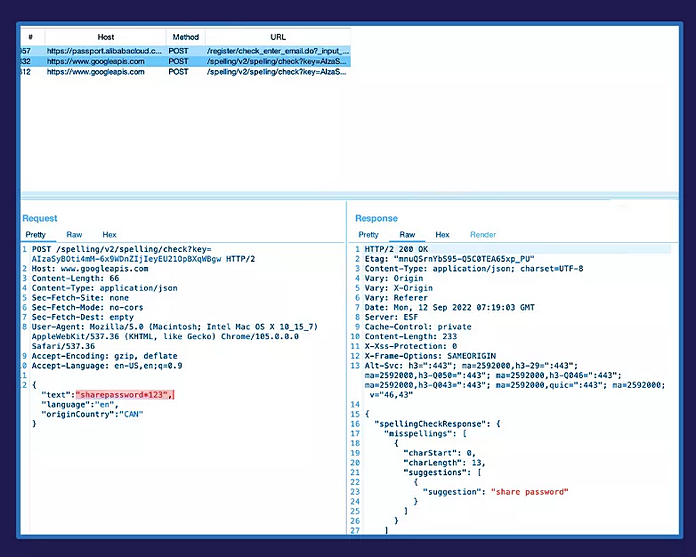

นอกจากข้อมูลภาคสนามแล้ว ทีม otto-js ยังพบว่ารหัสผ่านของผู้ใช้สามารถเปิดเผยได้ผ่านตัวเลือกโปรแกรมดูรหัสผ่าน ตัวเลือกนี้ ซึ่งจะช่วยผู้ใช้หลีกเลี่ยงการป้อนรหัสผ่านไม่ถูกต้อง เปิดเผยรหัสผ่านไปยังเซิร์ฟเวอร์บุคคลที่สามโดยไม่ได้ตั้งใจผ่านคุณลักษณะการตรวจสอบการสะกดคำขั้นสูง

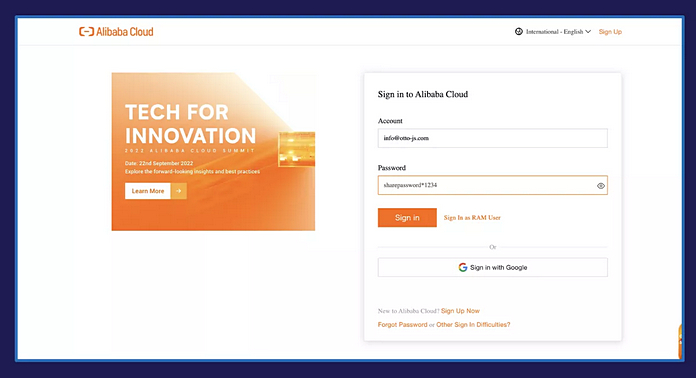

ผู้ใช้แต่ละรายไม่ใช่กลุ่มเดียวที่มีความเสี่ยง ช่องโหว่อาจส่งผลให้ข้อมูลประจำตัวขององค์กรถูกบุกรุกโดยบุคคลที่สามที่ไม่ได้รับอนุญาต ทีม otto-js ให้ตัวอย่างต่อไปนี้แสดงให้เห็นว่าผู้ใช้ที่เข้าสู่ระบบบริการคลาวด์และบัญชีโครงสร้างพื้นฐานสามารถส่งข้อมูลประจำตัวไปยังเซิร์ฟเวอร์โดยไม่รู้ตัวได้อย่างไร Microsoft หรือ Google

ภาพแรก (ด้านบน) แสดงตัวอย่างการเข้าสู่ระบบบัญชี Alibaba Cloud เมื่อคุณลงชื่อเข้าใช้ผ่าน Chrome คุณลักษณะการตรวจตัวสะกดขั้นสูงจะส่งข้อมูลการค้นหาไปยังเซิร์ฟเวอร์ของ Google โดยไม่ได้รับอนุญาตจากผู้ดูแลระบบ ดังที่คุณเห็นในภาพหน้าจอ (ด้านล่าง) ข้อมูลนี้รวมถึงรหัสผ่านจริงที่ป้อนเพื่อเข้าสู่ระบบคลาวด์ของบริษัท การเข้าถึงข้อมูลประเภทนี้สามารถนำไปสู่ทุกสิ่งตั้งแต่การขโมยข้อมูลองค์กรและข้อมูลลูกค้า ไปจนถึงการประนีประนอมอย่างสมบูรณ์ของโครงสร้างพื้นฐานที่สำคัญ

ทีม otto-js ทำการทดสอบและวิเคราะห์เกณฑ์มาตรฐานโดยกำหนดเป้าหมายไปที่โซเชียลมีเดีย เครื่องมือสำนักงาน การดูแลสุขภาพ รัฐบาล อีคอมเมิร์ซ และบริการด้านการธนาคาร/การเงิน มากกว่า 96% ของกลุ่มควบคุม 30 กลุ่มที่ทดสอบส่งข้อมูลกลับไป Microsoft และกูเกิล 73% ของไซต์และกลุ่มที่ทดสอบส่งรหัสผ่านไปยังเซิร์ฟเวอร์บุคคลที่สามเมื่อเลือกตัวเลือกนี้ แสดงรหัสผ่าน. ไซต์และบริการเหล่านั้นที่ไม่ได้ส่งรหัสผ่านก็ไม่มีคุณสมบัติ แสดงรหัสผ่าน และไม่จำเป็นต้องได้รับการปกป้องอย่างเหมาะสม

ทีมงาน otto-js ได้ติดต่อกลับแล้ว Microsoft 365, Alibaba Cloud, Google Cloud, AWS และ LastPass ซึ่งเป็นเว็บไซต์และผู้ให้บริการคลาวด์ห้าอันดับแรกที่สร้างความเสี่ยงสูงสุดให้กับลูกค้าองค์กร ตามการอัปเดตด้านความปลอดภัยของบริษัท AWS และ LastPass ได้ตอบกลับและรายงานว่าปัญหาได้รับการแก้ไขเรียบร้อยแล้ว

คุณสามารถช่วยยูเครนต่อสู้กับผู้รุกรานรัสเซีย วิธีที่ดีที่สุดคือบริจาคเงินให้กับกองทัพยูเครนผ่าน เซฟไลฟ์ หรือทางเพจอย่างเป็นทางการ NBU.

อ่าน:

ใจเย็นๆ ใช้ Firefox

+